Związek człowieka i psa to mieszanka tego, co dobre w relacji z dzieckiem i przyjacielem

25 kwietnia 2025, 11:07Kim jest dla człowieka pies? Wiele osób określa go mianem przyjaciela, dla innych jest jak dziecko czy członek rodziny. Naukowcy z Wydziału Biologii budapesztańskiego ELTE Eötvös Loránd University postanowili sprawdzić, jaką dokładnie rolę odgrywa pies w sieci ludzkich więzi społecznych. Naukowcy wykorzystali 13 różnych skali badawczych do porównania związków człowiek-pies ze związkami człowiek-człowiek.

Wielkie epidemie już nam nie grożą

22 grudnia 2006, 14:44Dyrektor ds. operacji należącego do firmy McAfee Avert Labs, Joe Telafici, jest zdania, że minęły dni wielkich epidemii wirusów. Podczas konferencji AVAR (Association of Antivirus Asia Researchers) Telafici stwierdził, że obecnie cyberprzestępcy nie chcą zwracać na siebie uwagi.

![© [AJ]](/media/lib/26/1208777170_443017-9da6b63e99ac7324603b0321f23a5d4d.jpeg)

Comcast wygrał z Federalną Komisją Komunikacji

7 kwietnia 2010, 11:46Sąd Apelacyjny dla Dystryktu Columbia orzekł, że Federalna Komisja Komunikacji (FCC) nie ma prawa nakładać na firmę Comcast sankcji. Decyzja taka może stanowić poważny zwrot w dyskusji o neutralności sieci, o czym informowaliśmy przed kilkoma miesiącami.

Najbardziej zaawansowana operacja hakerska w historii

17 lutego 2015, 10:45Przed 6 laty grupa znanych naukowców otrzymała pocztą płyty CD z materiałami z konferencji naukowej w Houston, w której wczesniej uczestniczyli. Na płytach, o czym naukowcy nie wiedzieli, znajdował się szkodliwy kod. Wgrali go członkowie zespołu Equation Group, którzy przechwycili płyty w czasie, gdy były one przewożone przez pocztę

Jak sztuczna inteligencja pomoże w zapobieganiu przedwczesnym porodom?

27 stycznia 2021, 04:03Nasze rozwiązanie może wspomóc diagnostykę komputerową i pozwolić z większą dokładnością przewidywać spontaniczne przedwczesne porody – wyjaśnia Szymon Płotka, absolwent Politechniki Warszawskiej i jeden z członków zespołu pracującego nad projektem.

Afrykańska rewolucja internetowa

29 października 2007, 12:03Do 2012 roku co trzeci mieszkaniec Afryki będzie miał dostęp do szerokopasmowego Internetu. Tak przynajmniej twierdzi część uczestników konferencji, w której biorą udział przedstawiciele Banku Światowego, Światowej Organizacji Zdrowia, ONZ-u, Międzynarodowej Unii Telekomunikacyjnej oraz liderzy biznesu, tacy jak np. Craig Barrett, prezes zarządu Intela.

10% wystarczy, by zarazić społeczeństwo nową ideą

29 lipca 2011, 17:19Specjaliści z Rensselaer Polytechnic Institute (RPI) dowiedli, że wystarczy by 10% populacji posiadało niewzruszone przekonanie co do jakiejś idei, by rozpowszechniła się ona w całej grupie. Uczeni wykorzystali komputerowe modele analityczne do odnalezienia punktu, w którym opinia mniejszości zostaje przejęta przez większość.

Niemcy i Chiny mają problemy z przesłaniem energii odnawialnej

14 października 2016, 10:13Niemcy i Chiny przekonały się, że do wykorzystania energii odnawialnej nie wystarczy zbudowanie wiatraków i paneli słonecznych. Niemiecka agencja rządowa, która zarządza sieciami przesyłowymi, opracowała plan zmniejszenie inwestycji w turbiny wiatrowe

W Polsce znaleziono niezwykły zwykły meteoryt

16 grudnia 2022, 09:17To pierwszy przypadek, gdy w Polsce udało się znaleźć meteoryt na podstawie materiałów wideo zarejestrowanych przez kamery sieci bolidowych. Mamy ogromną satysfakcję, że nasze doświadczenie i aparatura pomiarowa pomogły w potwierdzeniu jego kosmicznego pochodzenia oraz przypisaniu go do konkretnego zjawiska bolidowego, mówi Zbigniew Tymiński z Ośrodka Radioizotopów POLATOM w Narodowym Centrum Badań Jądrowych (NCBJ), jeden z koordynatorów Polskiej Sieci Bolidowej.

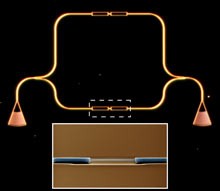

Maszyny na światło

2 grudnia 2008, 17:47Profesor Hong Tang i jego zespół z Yale University udowodnili, że maszyny - przynajmniej w skali nano - mogą być napędzane światłem. Otwiera do drogę do skonstruowania nowej klasy półprzewodnikowych urządzeń, od superszybkich energooszczędnych sieci telekomunikacyjnych, po czujniki i podzespoły komputerów kwantowych.